ایمن سازی سیستم های QNAP NAS

620 بازدید

ایمن سازی سیستم های QNAP NAS

ایمن سازی سیستم های QNAP NAS : در سالهای اخیر تجهیزات NAS ساخت شرکت کیونپ بارها مورد حمله سایبری از جمله حملات باجافزارهایی مانند DeadBolt ، eCh0raix و brute-force قرار گرفتهاست.QNAP یونیت های NAS خود را به شیوه ای نسبتا ناامن ارسال می کند و این بر عهده کاربران است که اقداماتی را برای محافظت از سیستم های خود انجام دهند.

این شرکت همچنین میگوید آسیبپذیرترین، آنهایی هستند که مستقیماً یونیت های NAS را به اینترنت متصل میکنند و این در مورد اکثر سیستمها صادق است. اجازه دهید چند نمونه از مراحل اولیه امنیتی را که باید انجام دهیم نشان دهیم. در ادامه به نحوه امن سازی سیستم های QNAP NAS می پردازیم.

اقدامات فوری را برای ایمن سازی سیستم های QNAP NAS

افرادی که دارای NAS هستند و بدون هیچ گونه حفاظتی به اینترنت دسترسی دارند، در معرض خطر بیشتری می باشند. به این ترتیب، QNAP توصیه میکند که همه کسانی که از راهحلهای NAS استفاده میکنند، دستورالعملهای تنظیمات امنیتی در این مقاله را دنبال کنند تا مطمئن شوند که با یک NAS امن QNAP مواجه شوند.

لازم به ذکر است که مجموعه دستورالعمل های خاص QNAP که در زیر پوشش داده شده است NAS شما را از اینترنت جدا می کند. بنابراین، اگر برای برنامه ها و یا موارد دیگر برای دسترسی از راه دور به آن تکیه میکنید، در صورت خاموش کردن همه دسترسیهای انتقال پورت، انجام این کار ممکن است آنها را غیرفعال کند.

مراحل اولیه امنیتی برای QNAP NAS

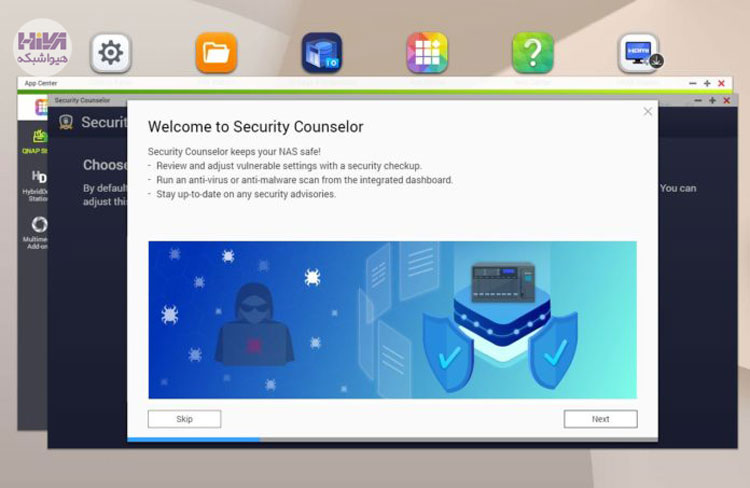

از نظر مراحل اولیه امنیتی، اولین مورد احتمالاً باید به سادگی عدم اتصال مستقیم NAS به اینترنت باشد. اکثر کاربران از نوعی راه اندازی فایروال / NAT و اغلب از VPN برای دسترسی به شبکه ذخیره سازی استفاده می کنند. یکی از چالشهای واحدهای QNAP NAS این است که آنها برای دریافت به روزرسانیها از طریق مخازن در اینترنت طراحی شدهاند، به این معنی که برخلاف رابط IPMI، باید حداقل مقداری دسترسی خروجی داشته باشند. با این حال، وقتی NAS دریافت میکنید، احتمالاً برنامه Security Counselor قبلاً نصب نشده است.

هنگامی که می خواهید این برنامه را نصب کنید، در مورد اشتراک گذاری نتایج با QNAP از شما سوال می شود.

با راهاندازی اپلیکیشن Security Counselor، یک ویزارد دریافت میکنید که برخی از مفاهیم اساسی را توضیح میدهد.

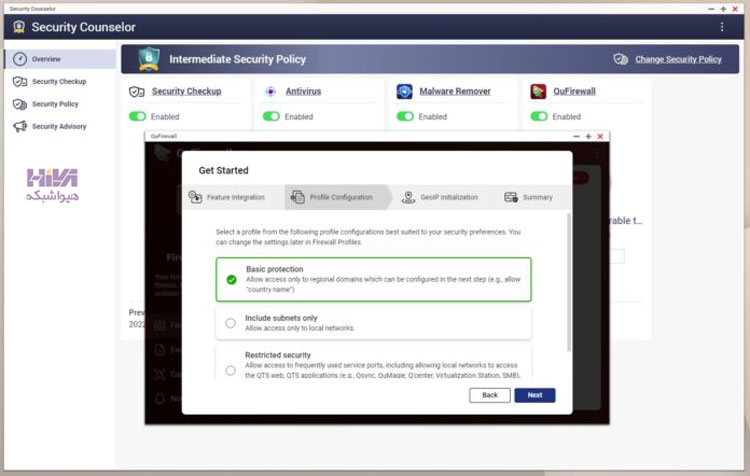

QNAP برخی از سیاست های از پیش تعیین شده برای مشاغل، SMB و کاربران خانگی دارد.

برنامه می تواند به طور خودکار تنظیمات را در صورت نیاز انجام دهد.

اولین قدم انتخاب یک سیاست است. به طور پیشفرض بر روی Basic است، اما دو انتخاب دیگر Intermediate یا Advanced برای کاربران وجود دارد.

اگر NAS شما در معرض اینترنت باشد و در معرض خطر بالایی باشد، پیام زیر را روی داشبورد اصلی نمایش میدهد:

“سرویس مدیریت سیستم میتواند مستقیماً از یک آدرس IP خارجی از طریق پروتکلهای زیر قابل دسترسی باشد: HTTP”

“The System Administration service can be directly accessible from an external IP address via the following protocols: HTTP”

اگر این مورد است، دستورالعمل های زیر را دنبال کنید:

عملکرد ارسال پورت روتر خود را غیرفعال کنید: به بخش مدیریت نرم افزار مبتنی بر وب روتر خود بروید تا تنظیمات سرور مجازی، NAT یا حمل و نقل پورت را بررسی کنید. پس از آن، تنظیمات ارسال پورت سرویس مدیریت NAS را غیرفعال کنید که به طور پیش فرض پورت 8080 و 433 است.

یکی از موارد مهم این است که، QNAP در واقع واحدهای خود را با بسیاری از ویژگی های امنیتی مانند برنامه آنتی ویروس از پیش نصب شده ارسال نمی کند. در عوض، باید اینها را از فروشگاه برنامه نصب کنید. QuFirewall در اینجا نصب نشده است.

QuFirewall در ابتدا بر روی “Basic” است اما تنظیمات پیشرفته تری نیز دارد.

این پروفایلها دارای قوانین داخلی هستند تا ترافیک به NAS بر اساس رابط ها، شبکه ها و مجاز/ غیرمجاز باشد.

یکی دیگر از ویژگی های مهم این است که می توانید آدرس های IP را برای بسیاری از تلاش های ناموفق برای ورود به سیستم ممنوع کنید.

اگرچه دستگاههای متصل به شبکه هرگز 100% ایمن نیستند، اما این موارد مطمئناً کمک زیادی به محافظت از NAS شما در برابر بدافزارها و سایر حملات خواهد کرد.

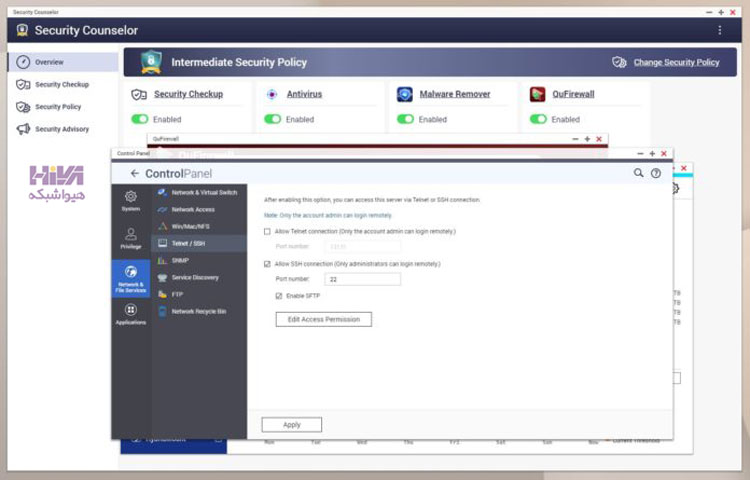

به بخش Control Panel > System > Security در QTS بروید. در تب «IP Access Protection»، کاربران باید تمام گزینهها را در تصویر زیر بررسی کنند. علاوه بر این به کاربران توصیه می شود، تنظیمات زیر را داشته باشند.

- “Within: “figure to 30 minutes

- “Failed: “attempts to 5

- “IP block length: “forever

یکی دیگر از مواردی که ممکن است بخواهید به آن نگاه کنید خاموش کردن Telnet است (فقط از SSH استفاده کنید) و همچنین می توانید پورت SSH را تغییر دهید.

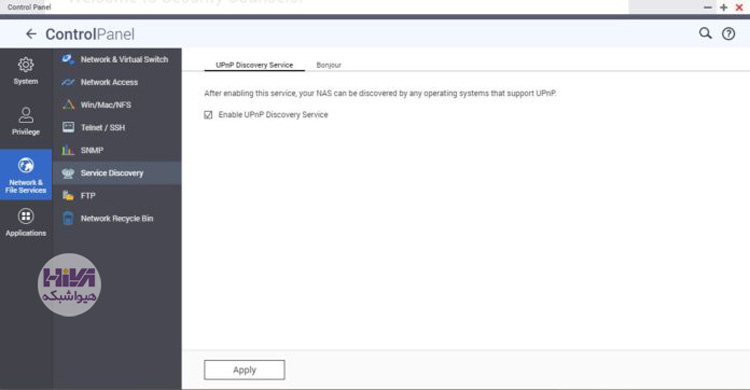

عملکرد UPnP را در QNAP NAS خود غیرفعال کنید، زیرا معمولاً مورد سوء استفاده قرار می گیرد. مطمئن شوید که “Enable UPnP Port Forwarding” انتخاب نشده باشد.

حرف آخر

ایمن سازی سیستم های QNAP NAS : این یکی از آن روش هایی است که به هیچ وجه به یک روش کامل نزدیک نیست. در عین حال، برخی از اصول اولیه وجود دارد که به همه پیشنهاد می کنیم آن ها را انجام دهند. QNAP با اپلیکیشن Security Counselor نیز این کار را انجام می دهد. با این حال، به نظر می رسد بسیاری از کاربران NAS وجود دارند که ویژگی های فایروال را نصب نمی کنند، Security Counselor را اجرا نمی کنند و…

یکی از زمینه هایی که ما آرزو داریم QNAP در آن بهبود یابد، داشتن نوعی وضعیت امنیتی پایه برای هر نصب است. این یونیت ها باید همگی فایروال داشته باشند و احتمالاً زمان آن فرا رسیده است که Security Counselor ، استاندارد و بخشی از فرآیند راه اندازی اولیه شود. بیست سال پیش، یک NAS کوچک جعبه ارزانی بود که از چند پروتکل برای دسترسی به درایوها از طریق پورت اترنت پشتیبانی می کرد. این روزها، آن ها در حال تبدیل شدن به سرورهای تمام عیار هستند که بسیاری از خدمات و برنامه ها را اجرا می کنند. QNAP در حال حاضر ابزارها را دارد، فقط امیدواریم که آن ها تنظیمات امنیتی پیش فرض را در یونیت های NAS خود انجام دهند.

این توصیه امنیتی جدید در مورد حملات گذرواژههای brute force به واحدهای NAS که مستقیماً به اینترنت متصل هستند، مثال خوبی از این است که چرا باید این مورد تغییر کند.

هیواشبکه

خدمات ما در مجموعه هیواشبکه شامل :

شرکت فنی و مهندسی هیوانوآوران داده گستر مجری طراحی ، پیاده سازی ، پشتیبانی پروژه های شبکه و امنیت در استان گیلان – رشت و شهرها و استانهای همجوار

آموزشگاه تخصصی هیواشبکه : برگزار کننده دوره های تخصصی شبکه و امنیت ، پیکربندی سرور HP ، مجازی سازی ، MCSA 2016 ، نتورک و … به صورت حضوری با مجوز از سازمان فنی و حرفه ای و آموزش کارکنان دولت در رشت ، استان گیلان و به صورت مجازی در سراسر کشور در خدمت شما عزیزان هستیم.

هیچ دیدگاهی نوشته نشده است.