(Zero Trust Network Access (ZTNA چیست؟

امروزه سازمان ها با سرقت داده های مهم و تقریبا اجتناب ناپذیری مواجه شده اند و هیچ سازمانی از این قضیه مصون نیست.(شرکت های زیادی از جمله فیس بوک، ماریوت و… قربانی بوده اند.) در حال حاضر کارشناسان پیامدهای جدی تر از سرقت داده ها از جمله دستکاری داده ها، سیستم ها و قرار گرفتن اسرار شرکت در معرض همگان پیش بینی می کنند.

از طرفی با تسریع در انتقال دیجیتال، دسترسی ایمن با تحرک، BYOD IOT و خدمات ابری تعریف می شود. از آنجا که برنامه ها و منابع همچنان در مرکز داده ها و ابرها توزیع می شوند، سطوح حمله گسترش یافته و خطر نقض امنیت سایبری را افزایش می دهد. بنابراین مشکلات در اجرای حفاظت از داده ها بسیار چالش برانگیز شده است.

Zero Trust

بیشتر حملات ناشی از به خطر افتادن مدارک مهم و اساسی، نقاط آسیب پذیر، دستگاه های IOT بدون کنترل یا محافظت نشده و دسترسی به برنامه ها و منابع است. در واقع مهاجمین یک نقطه ورود به شبکه را بدست می آورند و شروع به کشف منابع و کنترل آن ها می کنند. اما سازمان هایی هستند که بیش تر در برابر اشتباهات غیر عمدی خود آسیب پذیراند. در یک مطالعه جدید نشان داده شده است که خطاهای انسانی، دومین علت بزرگ سرقت داده ها بوده است!

اکنون قفل کردن منابع ارزشمند و برنامه های مهم ضروری است اما چگونه می توانید بدون اینکه کاملاً در تجارت دیجیتالی شما اختلال ایجاد شود، بدون گیج کردن کارمندان خود، بدون شکستن زیرساخت ها و نیاز به یک بازنشانی گسترده دفاع های فعلی سازمان، سطح امنیتی جدید و پیشرفته و حیاتی خود را بدست آورید؟؟

راه حل اجرای Zero Trust است!

Zero Trust یک الگوی امنیتی شبکه است که بدون توجه به مکان، به هیچ کس اعتماد ندارد. نمی توان اعتماد را براساس این که کاربر “داخل” یا “خارج” از شبکه است ایجاد کرد. هر کاربر، قبل و در حین یک ارتباط بررسی می شود. همچنین هر ارتباط با سیاستی که منابع قابل دسترسی را کنترل می کند نظارت و اداره می شود. شرکت های مدرن نیازمند راه حل های دسترسی ایمن هستند که بر اساس یک مدل اعتماد صفر، برای تأیید و احراز هویت مداوم انجام می شود. Zero Trust تضمین می کند که فقط کاربران معتبر با دستگاه های سازگار می توانند از طریق هر شبکه به برنامه های مجاز وصل شوند.

استفاده از Zero Trust به معنای این است که شرکت ها وضعیت امنیتی خود را با استفاده از الگوی زیر بهبود ببخشند:

(Zero Trust Network Access (ZTNA چیست؟

ZTNA، همچنین به عنوان محیط مبتنی بر نرم افزار(Software-defined Perimeter -SDP) شناخته شده و از کنترل کننده سیاست متمرکزی استفاده می کند که اتصال به برنامه های خاص را مجاز یا رد کند. این برنامه ها از کشف شدن، مخفی می شوند و باعث کاهش چشمگیر سطح حمله خواهند شد.

قبل از دسترسی، کنترل کننده احراز هویت شدید و گسترده ای را جهت اطمینان از اعتبار و صحت اتصال، مانند نوع دستگاه، تاریخ و زمان و مکان بکار می گیرد. فقط در صورت تحقق همه شرایط اتصال برقرار می شود؛ در غیر این صورت، حالت پیش فرض “انکار” فرض می شود. در واقع ZTNA یک فناوری دسترسی جدید به برنامه است.

این فناوری سه قابلیت کلیدی را در اختیار شرکت ها قرار می دهد: تأیید هویت شدید کاربران، حقوق دسترسی ویژه برنامه ها بر اساس مشخصات آن ها و ارزیابی ریسک مداوم در طول جلسه.

یک رویکرد جدید برای تأمین دسترسی از راه دور به برنامه های کاربردی تجاری هم در محل و هم در ابر است.

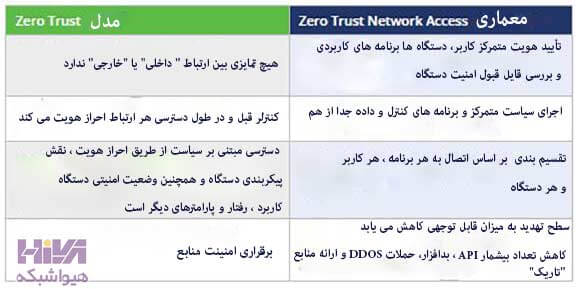

تفاوت بین Zero Trust به عنوان یک مدل امنیتی و ZTNA به عنوان یک معماری امنیتی؟

چندین قابلیت مهم Zero Trust Network Access

- ZTNA یا (SDP) حتی در سازمان های پیچیده هم می تواند به تدریج مستقر شود.

- یک مدل ترکیبی که شامل Zero Trust و ZTNA باشد، امکان پذیر است.

- معماری ZTNA باعث بهبود عملکرد و مقیاس پذیری می شود.

- قابلیت حالت دوگانه Pulse Secure برای استفاده هم زمان از معماری VPN و ZTNA محافظت از سرمایه گذاری را در اختیار قرار می دهد.

چگونه SDP با Zero Trust ارتباط دارد؟

مفهوم Zero Trust با محدود کردن دسترسی به برنامه های خاص و بدون دسترسی کامل به شبکه اصلی، در SDP ساخته شده است. اساسا با قرار گرفتن برای اولین بار درون شبکه از طریق اتصال VPN یک نقطه پایانی قابل اعتماد تلقی می شود و می تواند به هر برنامه ای (فقط امنیت در سطح برنامه) دسترسی داشته باشید. این بدان معناست که شبکه به خودی خود در برابر حملات نقاط پایانی خطرناک آسیب پذیر است. Zero Trust یک مدل جدید است که با هدف “عدم اعتماد” به یک نقطه پایانی در شبکه مشکل را برطرف می کند، مگر اینکه دسترسی خاصی داشته باشد.

تفاوت SDP با VPN چگونه است؟

Legacy VPN یک فناوری دسترسی به شبکه است. تأیید اعتبار پس از آن، یک آدرس IP را در اختیار کاربران قرار می دهد که به آن ها امکان دسترسی به هر برنامه در آن شبکه را می دهد (فقط به امنیت در سطح برنامه). این یک روش خطرناک برای دسترسی به برنامه به حساب می آید؛ زیرا شبکه را در معرض حمله قرار می دهد تا از نقاط انتهایی به خطر بیافتد. علاوه بر این، VPN شامل بهینه سازی دسترسی جهانی و جلوگیری از تهدید مداوم نیست.

سرانجام، ZTNA منابع را “تاریک” می کند. که به عبارت دیگر، برای هیچ DNS، آدرس IP داخلی، یا اطلاعات پورت قابل مشاهده، تا زمان صدور مجوز مناسب ارتباط برقرار نمی شود. بنابراین، کاربران غیرمجاز نمی توانند، “در جستجوی” منابعی برای نفوذ از طریق شبکه عبور کنند. این باعث می شود سطح حمله با کاهش یا از بین بردن تعداد بیشماری تهدیدهایی مانند APT و بدافزار به میزان قابل توجهی کاهش یابد و امنیت به خوبی برقرار گردد.

هیواشبکه

ما در مجموعه هیواشبکه شامل :

شرکت فنی و مهندسی هیوانوآوران داده گستر : مجری طراحی ، پیاده سازی ، پشتیبانی پروژه های شبکه و امنیت در استان گیلان – رشت و شهرها و استانهای همجوار

آموزشگاه تخصصی هیواشبکه : برگزار کننده دوره های تخصصی شبکه و امنیت ، پیکربندی سرور HP ، مجازی سازی ، MCSA 2022 ، نتورک و … به صورت حضوری با مجوز از سازمان فنی و حرفه ای و آموزش کارکنان دولت در رشت ، استان گیلان و به صورت مجازی در سراسر کشور

در خدمت شما عزیزان هستیم.

هیچ دیدگاهی نوشته نشده است.