آسیب پذیری WinShock

در این مقاله هدف معرفی و بررسی آسیب پذیری WinShock می باشد که یک آسیب پذیری امنیتی بحرانی است. این آسیب پذیری در سیستم عامل های ویندوز شرکت مایکروسافت در نوامبر ۲۰۱۴ کشف شد. به دلیل گستردگی و امکان سوءاستفاده از این آسیب پذیری، آن را جزو تهدیدات جدی برای کاربران و سازمان ها در نظر می گیرند. به همین دلیل در ادامه به بررسی آن می پردازیم.

آسیب پذیری WinShock

این آسیب پذیری به طور رسمی با نام CVE-2014-6321 شناخته می شود، آسیب پذیری WinShock بر روی سیستم قربانی اقدام به اجرای کد بدون نیاز به دسترسی Admin می کند و باعث عدم دسترسی به سرویس ها می شود و معمولا نرم افزارهای به روز نشده می تواند مستعد تاثیر پذیری از این نوع آسیب پذیری باشند، این آسیب پذیری مربوط به بسته امنیتی Microsoft Secure Channel در نسخه های ویندوزی که در ادامه لیست می شود مشاهده شده است.

آسیب پذیری Winshock

نسخه های ویندوز آسیب پذیر:

Microsoft windows server 2003 SP2

Windows Vista

Microsoft windows server 2008 SP1

windows 7 SP1

windows 8

windows 8.1

Microsoft windows server 2012 Gold and R2

windows RT Gold and 8.1

درک بسته امنیتی Schannel

بسته Schannel (Secure Channel) بخش مهمی از معماری امنیتی ویندوز می باشد. این بسته امنیت رمزنگاری برای پروتکل های ارتباطی مختلف، از جمله SSL و TLS را فراهم می کند. این پروتکل ها برای تامین امنیت داده های رد و بدل شده بین کلاینت و سرور استفاده می شوند و تضمین می کنند که اطلاعات به صورت محرمانه و سالم منتقل شوند.

آسیب پذیری WinShock به طور خاص این سیستم را هدف قرار میدهد و به مهاجمان اجازه میدهد با سواستفاده از نقص در نحوه مدیریت ارتباطات کد مخرب را به صورت از راه دور بر روی SSL/TLS سییستم آسیب پذیر اجرا کنند.

نحوه کار WinShock

همانطور که گفته شد WinShock در اصل، یک آسیب پذیری از نوع بافر سرریز است. بافر سرریز زمانی رخ می دهد که یک برنامه داده بیشتری را نسبت به ظرفیت بافر خود دریافت کند و باعث رونویسی بر روی حافظه مجاور شود. در روال این آسیب پذیری، مهاجمان می توانند بسته های خاصی را به سرور یا کلاینت ویندوز ارسال کنند که از پروتکل های SSL/TLS استفاده میکنند. وقتی که این بسته ها پردازش میشوند، باعث خرابی حافظه شده و به مهاجم اجازه میدهد کد دلخواه خود را اجرا کند.

بهره برداری های احتمالی و خطرات

خطرات ناشی از WinShock بسیار قابل توجه است، زیرا می تواند منجر به اجرای کد از راه دور(RCE) شود. این بدان معنی است که مهاجمان می توانند کنترل کامل یک سیستم آسیب پذیر را به دست بگیرند و به انجام عملیات های زیر بپردازند:

- سرقت داده های حساس

- نصب بدافزار

- نفوذ به سایر سیستم های شبکه

- نظارت بر ارتباطات رمزنگاری شده

اگرچه بهره برداری از یک سرویس آسیب پذیر به شرایط خاصی مانند اجرای یک سرویس آسیب پذیر نیاز دارد، اما در صورت عدم اصلاح می تواند خسارات سنگینی را به بار آورد.

این آسیب پذیری به دو دلیل در دسته ی آسیب پذیری های بحرانی است:

- فراوان بودن نسخه های آسیب پذیر

- مهاجم از راه دور بدون نیاز به هیچگونه ابزار احراز هویت اولیه قادر به اجرای کد مخرب است.

آسیب پذیری Winshock

کاهش خطر آسیب پذیری WinShock

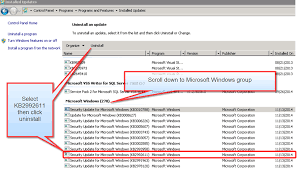

۱. نصب به روزرسانی های امنیتی

موثر ترین راه نصب Security Patch است که توسط مایکروسافت در نوامبر ۲۰۱۴ به عنوان بخشی از MS14-066 منتشر شد. این بروزرسانی، مشکل اصلی در بسته Schannel را رفع کرده و از آسیب پذیری جلوگیری می کند.

۲. غیرفعال کردن SSL 3.0

با توجه به افزایش تعداد آسیب پذیری های مربوط به نسخه های قدیمی تر SSL (از جمله حمله معروف POODLE) توصیه می شود SSL 0.3 غیرفعال شده و TLS 1.2 اجرا شود که هم امنیت بهتری دارد و هم کمتر در معرض آسیب پذیری هایی مانند WinShock است.

۳. فعال کردن PFS

PFS یا Perfect Forward Secrecy، یک تکنیک رمزنگاری است که تضمین می کند در صورت به خطر افتادن کلید یک جلسه، کلید های جلسات قبلی قابل استخراج نباشند. این تکنیک میتواند لایه ای اضافی از حفاظت را فراهم کند و کار را برای مهاجمان در رمزگشایی ارتباطات گذشته دشوار کند.

۴. انجام منظم ممیزی های امنیتی

سازمان ها باید ممیزی های امنیتی منظم انجام دهند تا آسیب پذیری های احتمالی در سیستم های خود را شناسایی کنند. این کار شامل به روز نگه داشتن تمامی نرم افزار ها، کتابخانه ها و پروتکل ها با آخرین اصلاحات امنیتی است. همچنین باید پیکربندی پروتکل های رمزنگاری مانند SSL و TLS ارزیابی شود تا اطمینان حاصل شود که به درستی اجرا شده اند.

امیدوارم این مقاله برایتان مفید بوده باشد.

برای مشاهده ی کلیه ی آموزش های مربوط امنیت می توانید بر روی همین لینک کلیک کنید.

هیواشبکه

ما در مجموعه هیواشبکه شامل :

شرکت فنی و مهندسی هیوانوآوران داده گستر : مجری طراحی ، پیاده سازی ، پشتیبانی پروژه های شبکه و امنیت در استان گیلان – رشت و شهرها و استانهای همجوار

آموزشگاه تخصصی هیواشبکه : برگزار کننده دوره های تخصصی شبکه و امنیت ، پیکربندی سرور HP ، مجازی سازی ، MCSA 2016 ، نتورک و … به صورت حضوری با مجوز از سازمان فنی و حرفه ای و آموزش کارکنان دولت در رشت ، استان گیلان و به صورت مجازی در سراسر کشور

در خدمت شما عزیزان هستیم.

نظرات